Otthoni okoseszközeink akár a város víz- vagy áramellátását is veszélyeztethetik

A Princeton Egyetem kutatása szerint az otthoni eszközök elleni támadások révén akár az áramhálózatok is megbéníthatók.

A kiberbűnözők internetes hálózatba kapcsolt háztartási készülékeket köthetnek be botnet hálózatukba, hogy manipulálhassák az energiahálózatot, és végső soron a kisebb helyi áramkimaradásoktól kezdve a nagy kiterjedésű áramszünetekig szinte bármilyen kár okozására képesek. Az ESET szakemberei összegyűjtötték a legfontosabb tudnivalókat a háztartásokat is érintő támadásokról.

MadIoT támadások

Az egyetemi kutatás kifejezetten a hétköznapi elektromos háztartási készülékekre, például a sütőkre, hősugárzókra és légkondicionálókra összpontosított, amelyeket gyakran mobil alkalmazások vagy intelligens otthoni központok vezérelnek. A szakemberek nem fókuszáltak semmilyen konkrét biztonsági hibára vagy eszközre, hanem olyan forgatókönyvet készítettek, amely a hackerek lehetséges támadását szimulálta.

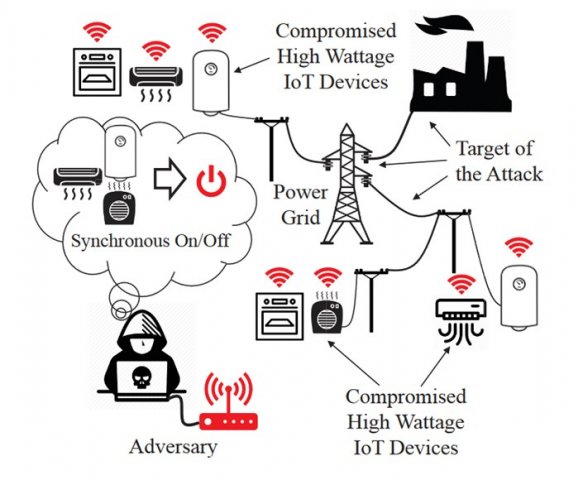

A képzeletbeli támadások alapja az volt, hogy a kiberbűnözők miként okozhatnak zavarokat az elektromos hálózatban anélkül, hogy betörnének az áramszolgáltató hálózatfelügyeleti és adatgyűjtő (SCADA) rendszerébe. Ezenkívül a hálózat ellátási oldala helyett a "MadIoT" (Manipulation of demand via IoT) néven ismert támadások a felhasználói oldalra összpontosítottak.

A MadIoT-támadások forrásait a széttagolt természetük miatt nehéz azonosítani és lekapcsolni a hálózatról. Ráadásul a támadások könnyen megismétlődhetnek, mivel a bűnözőknek nincs szükségük az üzemeltetéssel kapcsolatos adatokra, azok nélkül is végre tudják hajtani akcióikat.

Az egyetemi teszt szimulációk mellett sajnos a tényleges áramhálózatok elleni támadások sem ismeretlenek. Ukrajnában két komoly támadás okozott áramkimaradást az elmúlt években. Az ESET kutatói az incidens felfedezése után kielemezték az Industroyer néven ismert kártevő-mintákat, melyek még 2016 decemberében okoztak óriási áramkiesést Kijevben és a környező településeken. A felfedezett rosszindulatú kódok képesek voltak ellenőrizni a villamosenergia-alállomás kapcsolóit, illetve közvetlenül a megszakítókat, egyes esetekben szó szerint le- és felkapcsolva azokat.

Hogyan működik?

Először is a MadIoT támadások frekvencia-instabilitást eredményeznek. Ennek oka a nagyteljesítményű internetre kapcsolt eszközök teljesítményének hirtelen növekedése vagy csökkenése, miközben be- vagy kikapcsolják a berendezéseket. Az áramigény és a rendelkezésre álló mennyiség közötti egyenlőtlenség a rendszer frekvenciájának hirtelen csökkenését idézi elő.

"Ha ez az egyensúlyhiány nagyobb, mint a rendszer meghatározott küszöbértéke, akkor az így manipulált frekvencia elérheti azt a kritikus értéket, amely a generátorok meghibásodását és nagyfokú áramkimaradást okozhat" - írták a tudósok.

Egy amerikai elektromos hálózattal végzett szimuláció eredményei szerint az energiaigény 30%-os növekedése elegendő ahhoz, hogy az összes generátor kioldódjon. Egy ilyen támadáshoz a kiberbűnözőknek közel 90 ezer légkondicionálóhoz vagy 18 ezer elektromos vízmelegítőhöz kell hozzáférniük a célzott földrajzi területen belül.

Másrészt a kiberbűnözők vezetékhibákat is okozhatnak az energia iránti kereslet újraelosztásával, amelynek eredménye az energiarendszer meghibásodása. Ezt úgy lehet elérni, hogy bizonyos helyeken növelik az áram iránti igényt, például a készülékek IP-tartományon belüli bekapcsolásával, más IP-tartományban található készülékek esetében viszont csökkentik az energiaszükségletet.

A kutatók szimulációkat alkalmaztak annak kimutatására, hogy egy lengyel hálózatban az áramszükséglet mindössze 1%-os növekedése 263 vonalhibával és 86 százalékban kimaradással jár. Egy ilyen támadáshoz hozzávetőleg 210 ezer klímaberendezéshez való rosszindulatú hozzáférés szükséges, ami a lengyel háztartásokban található berendezések 1,5% -a.

A harmadik kísérleti forgatókönyv szerint egy kiválasztott közüzemi szolgáltató esetében lehet növelni a működési költségeket a keresleti görbe manipulálásával. Például, ha az áram iránti igény az előre jelzett érték fölé kerül, a hálózat üzemeltetője kénytelen magasabb áron áramot vásárolni egy tartalékgenerátortól. Ez nyilvánvalóan károsítja az egyik szolgáltatót, miközben előnyhöz juttat egy másikat. Ebben az esetben a támadást pénzügyi indítékok vezérlik, nem pedig az infrastruktúra károsítása.

A MadIoT támadás – forrás: “BlackIoT: IoT Botnet of High Wattage Devices Can Disrupt the Power Grid”

Kétségtelen, hogy a MadIoT támadások hasonlítanak a szolgáltatásmegtagadási (DDoS) támadásokra, ahol a botnetbe ágyazott eszközök olyan hatalmas adatforgalommal árasztanak el egy weboldalt vagy kiszolgálót, hogy a szolgáltatás elérhetetlenné válik. Egy sor DDoS támadás, amelyet 2016. augusztus 21-én 600 000 feltört IoT eszköz felhasználásával végeztek, az internetes tevékenység széleskörű megzavarását eredményezte az Egyesült Államokban.

A MadIoT támadások egyik korlátja, hogy a DDoS-támadásokkal ellentétben a kompromittált botokat egy adott területen, például egy villamosenergia-rendszer határain belül kell elhelyezni, nem pedig szétszórva szerte a világban.

Ez a jövő?

A legfontosabb, hogy a hálózatüzemeltetőknek gondoskodniuk kellene arról, hogy infrastruktúrájuk készen álljon a hirtelen terhelésváltozásra. Ugyanakkor az IoT eszközök gyártóinak szigorú teszteléseket kellene végezniük a sérülékenységek felderítéséhez, így biztosítva, hogy az eszközök ne jelentsenek könnyű célpontot a kiberbűnözők számára.

Néhány héttel ezelőtt egy másik kutatócsoport azonosított súlyos biztonsági hibákat néhány internetre kapcsolt öntözőberendezés firmware-jében, amely lehetővé tenné a támadók számára, hogy távolról be- és kikapcsolják az eszközöket. A kutatók figyelmeztetése szerint a jövőben akár olyan súlyos támadásokra is lehet számítani, amely hatással lehet egy város vízrendszerére, hiszen a támadók a víztartalékok lecsapolását is képesek elérni ezzel a módszerrel.

Kapcsolódó cikkek

- Ne csak védekezzünk, az elhárításra is készüljünk!

- Az ESET bemutatta új nagyvállalati portfólióját a 2018-as ITBN CONF-EXPO-n

- Újfajta kibertámadást fedeztek fel az ESET kutatói

- A vállalatok csodafegyverként tekintenek a mesterséges intelligenciára és a gépi tanulásra

- Top 10 kiberveszély, ami fenyegeti a vállalatod

- Mindig van új a nap alatt

- A nyár toplistás kártevői zsarolnak, reklámoznak és virtuális valutát bányásznak

- A kiberbűnözők nem vakációznak

- Megjelentek a 2018-as labdarúgó-világbajnoksághoz kapcsolódó csalások

- Bemutatkoznak a mobil szörnyek – I. rész

Biztonság ROVAT TOVÁBBI HÍREI

A Rakuten Viber elnyerte a SOC 2 Type 2 tanúsítványt

A Rakuten Viber, a világ egyik vezető kommunikációs platformja, amely nagy hangsúlyt fektet a biztonságos és privát kommunikációra, sikeresen teljesítette a Service Organization Control (SOC) 2 Type II tanúsítványt. A SOC 2 az American Institute of Certified Public Accounts (AICPA) által kidolgozott ellenőrzési szabvány. Szigorú keretrendszerét úgy alakították ki, hogy biztosítsa az ügyféladatok biztonságát, rendelkezésre állását, bizalmas jellegét és védelmét.